Bên cạnh nhiều lợi ích về bảo mật mà BitLocker mang lại, nó còn tồn tại một số nguy hại tiềm ẩn mà người dùng cần phải lưu ý:

1. Nguy cơ mất dữ liệu khi không có khóa khôi phục:

Nếu người dùng quên mật khẩu hoặc mất khóa khôi phục (recovery key), dữ liệu được mã hóa bằng BitLocker có thể không thể truy cập được. Điều này có thể dẫn đến mất dữ liệu vĩnh viễn, đặc biệt nếu không có bản sao lưu.

Để tránh tình trạng này, người dùng nên lưu trữ khóa khôi phục ở một nơi an toàn, như tài khoản Microsoft, trên USB, hoặc trên giấy in.

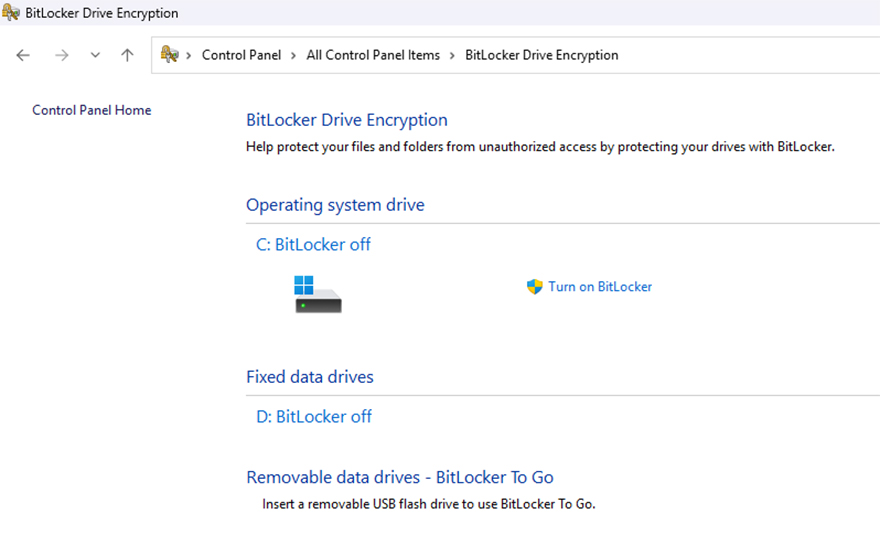

Cách kiểm tra trạng thái BitLocker trên máy tính

2. Khả năng tấn công từ phần cứng:

BitLocker phụ thuộc vào TPM (Trusted Platform Module) để lưu trữ và bảo vệ khóa mã hóa. Tuy nhiên, các cuộc tấn công từ phần cứng có thể nhắm vào TPM để lấy khóa mã hóa. Ví dụ, kẻ tấn công có thể tháo rời ổ cứng và TPM, sau đó thực hiện tấn công vật lý hoặc lạnh (cold boot attack) để trích xuất dữ liệu.

Để giảm thiểu nguy cơ này, người dùng có thể cấu hình BitLocker để yêu cầu mã PIN ngoài TPM.

Ảnh sưu tầm

3. Mã độc và phần mềm gián điệp:

Mặc dù BitLocker bảo vệ dữ liệu ở trạng thái "nghỉ" (dữ liệu không hoạt động), nó không thể ngăn chặn mã độc hoặc phần mềm gián điệp khi hệ thống đang chạy. Nếu hệ thống bị nhiễm mã độc, dữ liệu có thể bị đánh cắp hoặc mã hóa đòi tiền chuộc.

Vì vậy, người dùng vẫn cần có phần mềm diệt virus và các biện pháp bảo mật khác để bảo vệ dữ liệu khi đang sử dụng.

4. Khả năng tấn công từ nội bộ:

BitLocker không được bảo vệ chống lại các tấn công từ những người dùng có quyền truy cập hợp pháp vào hệ thống. Một người dùng có quyền quản trị (admin) có thể vô hiệu hóa BitLocker hoặc trích xuất dữ liệu mã hóa mà không cần mật khẩu.

Việc quản lý quyền truy cập người dùng một cách cẩn thận và kiểm tra nhật ký hoạt động có thể giúp giảm thiểu nguy cơ từ các mối đe dọa nội bộ.

5. Tính tương thích và sự cố hệ thống:

Một số trường hợp, việc sử dụng BitLocker có thể gây ra sự cố không tương thích với phần mềm hoặc phần cứng khác, đặc biệt là khi sử dụng các thiết bị hoặc hệ thống cũ. Điều này có thể dẫn đến sự cố hệ thống thường hay khởi động hoặc bị mất dữ liệu nếu không xử lý đúng cách.

Cần kiểm tra tính tương thích của phần cứng và phần mềm trước khi triển khai BitLocker và luôn duy trì bản sao lưu dữ liệu thường xuyên.

6. Cấu hình sai hoặc lỗ hổng bảo mật:

Cấu hình BitLocker không đúng cách có thể để lại lỗ hổng bảo mật. Ví dụ, nếu không yêu cầu mã PIN ngoài TPM, kẻ tấn công có thể dễ dàng truy cập vào dữ liệu khi có quyền truy cập vật lý vào máy tính.

Để bảo mật tối ưu, nên kết hợp BitLocker với các biện pháp bảo mật khác như yêu cầu mã PIN khởi động và sử dụng TPM.

BitLocker là một công cụ bảo mật mạnh mẽ khi được sử dụng đúng cách. Tuy nhiên, để đảm bảo an toàn dữ liệu, người dùng cần hiểu rõ và quản lý các mối nguy hại tiềm ẩn khi sử dụng BitLocker. Việc lưu trữ an toàn khóa khôi phục, cấu hình đúng cách, và kết hợp với các biện pháp bảo mật khác là cần thiết để bảo vệ dữ liệu một cách toàn diện.

Phòng An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao